Tecno-Seguridad

|

lunes, febrero 7, 2011

|

Desde hace varios meses les he estado hablando de la tecnología NFC (Near Field Communication), una tecnología que permite pagos instantáneos desde nuestros dispositivos móviles, así como acceso físico a puertas en establecimientos, ingreso a computadoras, o incluso como uso en sistemas de afiliación para clientes. Desde hace varios meses les he estado hablando de la tecnología NFC (Near Field Communication), una tecnología que permite pagos instantáneos desde nuestros dispositivos móviles, así como acceso físico a puertas en establecimientos, ingreso a computadoras, o incluso como uso en sistemas de afiliación para clientes.Sin embargo, aunque aun apoyo al 100% esta tecnología, y no puedo esperar a que llegue debido a sus grandes ventajas, creo que es hora también de sacar a relucir el lado negativo de esta tecnología... Lo primero es la privacidad. Con la proliferación de NFC, y el acceso cada vez mayor de empresas y gobiernos en los sistemas informáticos con los cuales interactuamos, esta tecnología básicamente convertiría a nuestros celulares (y por extensión, a nosotros mismos) en un simple ID, un número de identificación que aunque no sea universal si es posible interpretarlo como tal con tan solo hacer correlaciones entre las distintas bases de datos con las cuales interactuamos. Por ejemplo, una base de datos en un departamento gubernamental encargado de emitir cédulas y/o licencias de conducir, y que requiera tecnología NFC en sus carnets de identificación, podría utilizarse como base para cruzar al mismo usuario en otras bases de datos que almacenen datos via NFC en lugares tan diferentes como restaurantes, hoteles, centros deportivos, gimnasios, supermercados, tiendas de ropa, cines, hospitales, bancos, museos, tiendas por Internet, entrada a edificios, etc. En otras palabras, al combinar todas esas bases de datos, y simplemente ordenar nuestros récords en orden cronológico, sería posible crear un historial super-detallado de prácticamente todo lo que acontece y hacemos en nuestras vidas, y si hackers malignos entonces toman esa información y la ofrecen al mejor postor, ya no estaríamos hablando solo de una invasión a nuestra privacidad, sino que una potencial amenaza a nuestra seguridad virtual. Sin embargo, la seguridad virtual es tan solo un eslabón en todo esto. El otro es nuestra seguridad física... En el momento que se masifique la tecnología NFC (y créanme, que lo hará, tarde o temprano, sea con los estándares que veremos proliferar este año o con otros), se hará evidente que nuestros celulares serán un objeto altamente valuable para ladrones y todo tipo de malechores. Por ejemplo, a diferencia de ahora en donde no todo el mundo anda con una tarjeta de crédito (o al menos con una con mucho crédito o avances de grandes sumas diarias), o con dinero en efectivo, un celular con NFC prácticamente le garantiza a un ladrón que al menos algo obtendrá. Afortunadamente la idea es que las compras, pagos y transferencias por NFC no ocurrirán automáticamente sin autorización de dueño de la cuenta (lo que significa por ejemplo tener que entrar un PIN o quizás escanear tu huella digital o patrón del iris de tus ojos), pero por otro lado eso también implicará que los ladrones ahora no se conformarán con solamente llevarse nuestras carteras y celulares, sino que nos querrán llevar a nosotros mismos, para que así autoricemos las transferencias. Esto obviamente podría ser un grave problemas en países tercermundistas y en naciones con altas incidencias de secuestros, atracos y otros delitos, por lo que atentos a este tema, pues tarde o temprano veremos el primer caso documentado al respecto (del cual posiblemente les hable acá mismo en eliax referenciando este artículo)... Nota: Aunque este otro artículo es sobre el iPhone 5 y NFC, tiene sin embargo una buena y breve introducción a NFC y sus posibles usos, por lo que recomiendo leerlo a los curiosos del tema. autor: josé elías |

|

|

|

|

|

lunes, enero 31, 2011

|

El siguiente video es sobre las protestas civiles de este mes en Egipto, en particular del martes 25 pasado. El siguiente video es sobre las protestas civiles de este mes en Egipto, en particular del martes 25 pasado.Como verán, la situación solo puede ser descrita como "extrema", y ciertamente se está viviendo una auténtica revolución en esa nación. Y noten que mañana se ha convocado a 1 millón de personas a congregarse en el centro de Cairo. Gracias al lector Juan Andreu por compartir el video entre los comentarios de mi editorial de esta mañana sobre Egipto y la democratización tecnológica, en donde explico no solo la situación, sino que además la importancia en el gran orden de las cosas con relación a la humanidad y la tecnología. Video a continuación (enlace YouTube)... autor: josé elías |

|

|

|

|

|

|

Con frecuencia comento en eliax que estamos viviendo los momentos más emocionantes, y sino, significativos, de toda la historia de la humanidad, gracias en gran parte al crecimiento exponencial de la tecnología, y la situación que se ha desatado en Túnez y Egipto en días recientes es quizás el mejor ejemplo que pueda dar al respecto en la actualidad. Con frecuencia comento en eliax que estamos viviendo los momentos más emocionantes, y sino, significativos, de toda la historia de la humanidad, gracias en gran parte al crecimiento exponencial de la tecnología, y la situación que se ha desatado en Túnez y Egipto en días recientes es quizás el mejor ejemplo que pueda dar al respecto en la actualidad.Al menos que no acostumbren a leer noticias internacionales, me imagino que ya sabrán sobre los disturbios que están en estos precisos momentos ocurriendo en Egipto, en donde gran parte de la población de 80 millones de personas se han lanzado a las calles para pedir la renuncia de su presidente Hosni Mubarak. Pero antes de proseguir, expliquemos brevemente a los curiosos que es lo que ha estado sucediendo en estos días, para que estemos todos al tanto y entender mejor el contexto de este artículo... Todo inició en Túnez, en Diciembre del año pasado cuando Mohamed Bouazizi, un joven de 26 años y vendedor de frutas, decidió cometer un acto de suicidio incendiándose a sí mismo como protesta, debido a que la policía de ese país le violó sus derechos, quitándole su carrito de ventas con el cual subsistía. Este simple acto, como veremos, representó la semilla de toda una revolución que no solo está azotando a Egipto mientras escribo, sino que ya se está esparciendo a todo el medio oriente y otras naciones del mundo... Sucede que Túnez es una pequeña nación (poco más de 10 millones de habitantes) en donde su presidente, Zine El Abedine Ben Ali, por 23 años ha gobernado la nación en una pseudo-dictadura disfrazada de democracia, y este acto de un simple vendedor de frutas, fue la gota que derramó el vaso. La injusticia ante Mohamed Bouazizi se propagó rápidamente por toda la nación a través de Internet y otros medios, desbordando las frustraciones de una población no solo deseosa del cambio, sino que ahora al tanto de las situaciones democráticas más allá de sus fronteras. El presidente Zine El Abedine Ben Ali trató de mitigar la ola de sentimientos en contra de su gobierno, yendo a visitar al joven Mohamed en el hospital, pero Mohamed, finalmente murió el día 4 de este mes de Enero. El resultado: Protestas masivas tan fuertes y contundentes, que el presidente debió salir huyendo del país, temiendo por su vida. En su lugar, de forma temporaria está el Primer Ministro Mohamed Ghannouchi, quien no ha tenido más opción que decretar que se convocarán elecciones democráticas en un plazo no mayor de 60 días. Y con eso, llegamos a Egipto... Egipto lleva más de 50 años siendo gobernado, directa o indirectamente, por la clase militar de la nación, y en años recientes el país se ha tornado a la censura de los medios para tratar de mantener el control de la ciudadanía. Sin embargo, la clase gobernante no contó con un elemento mucho más formidable que todas las armas del mundo: El Internet. Después de los eventos en Túnez, un acto similar ocurrió en Egipto, y a través de Internet cientos de miles de personas se organizaron y movilizaron para organizar todo tipo de protestas. El gobierno respondió con actos de propaganda en los canales de televisión y radio (todos controlados por el estado), así como censurando los medios, pero otro elemento tecnológico entró en juego: La cadena de televisión satelital Al Jazeera, que se ha convertido en el CNN para el mundo árabe y el resto de la región, transmitiendo desde satélites no controlados por el gobierno la realidad de la situación, así como exponiendo charlas por personas que son perseguidas y censuradas por el gobierno. Estas charlas, así como fotografías, videos y artículos, se propagan por Internet a la velocidad de la luz por todo tipo de medios, desde portales sociales como Twitter y Facebook hasta portales de fotos y video como Flickr y YouTube. ¿La respuesta del gobierno Egipto? Tomaron una página prestada de Irán, y decidieron literalmente "desconectar el Internet", así como ordenar apagar todas las señales de celulares (y recuerden, estamos hablando de sucesos que están ocurriendo en estos precisos momentos). Sin embargo, aprendieron a las malas que no es tan fácil hoy día, dado el acceso a la tecnología, evitar que los ciudadanos se comuniquen... Un proveedor de Internet permaneció activo por suficiente tiempo como para que todos los ciudadanos se organizaran. Así mismo entidades que apoyan desde Francia los derechos humanos activaron una red de modems dialup accesibles desde Egipto hasta Francia, desde donde el flujo de bits y Bytes del Internet continuaron fluyendo. Incluso, se auto-organizaron redes "ad-hoc" estilo mesh (mallas) en donde todas las cajitas de WiFi disponibles se conectaban unas entre otras, formando entre todas ellas una nueva super-red de Internet que continuaba de manera imbatible el flujo libre de información. El resultado: Ahora mismo, en este instante, millones de personas están protestando en las calles, tirando piedras, levantando armas, gritando desde los más profundo de sus pulmones que desean verdadera libertad de la tiraría y que no van a aceptar nada menos que una verdadera democracia. No se ustedes, pero me encuentro esos actos altamente inspiradores... Noten que algo similar sucedió en Irán hace menos de 2 años (como reporté en eliax), y el gobierno pudo contener a la ciudadanía, pero dado estos eventos de hoy, me dice un amigo de la región que ya se detecta un deseo de regresar a las protestas, y no solo en Irán, sino que en otras naciones de la región, mientras países en situaciones similares en el resto del mundo observan, y aprenden, de lo que están sucediendo con nuestros hermanos seres humanos en el otro lado del planeta... Y esto nos trae a algunas conclusiones interesantes. El mundo, gracias a la tecnología (y en particular a como la tecnología nos permite a ahora a todos estar conectados) se está integrando cada vez más, dejando un poco a un lado los sentimientos de patriotismo, y pensando un poco más en que somos simples seres vivos en un pequeño planeta azul en la inmensidad del Cosmos (como hubiera dicho uno de mis héroes, Carl Sagan). Otra de las conclusiones a las que podemos llegar es que tecnologías como el Internet y los celulares son literalmente nuestras mejores herramientas para servir como guardianes de la democracia, y es por eso que quizás en una encuesta realizada el año pasado a nivel mundial el 80% de la población considera al Internet un derecho fundamental del ser humano, a la par con el derecho a nuestra felicidad, o incluso de respirar. Incluso podemos decir que gracias al Internet es que se han hecho posible acciones como las de Wikileaks, y el gran impacto que están teniendo en el mundo, desenmascarando gobiernos, empresas, entidades y personas, obligando al mundo a ser más honesto y transparente. Sin embargo, quizás la mayor conclusión a la que podemos llegar es que gracias al Internet, estamos por fin en los verdaderos inicios de la esperada "aldea global", en donde entidades como Facebook ya están obteniendo el mismo poder que los más grandes gobiernos del mundo, forzando una nueva manera de pensar sobre términos como "país", "cultura", "patriotismo", "clan" o incluso "grupo". En el Internet, no importa quien eres ni en donde vivas, eres una persona, y cuando personas se conectan y se conocen y se tornan amigas, dejando a un lado el color de piel, religión, estatus social o económico, cosas grandes y maravillosas suceden, como lo que está ocurriendo ahora mismo en Túnez, Irán y Egipto. ¿Cuál será la próxima nación en revelarse? No lo se. Lo que sí se es que la generación actual de jóvenes muy posiblemente llegue a ver la última en tener que hacerlo en nuestra Era...  Actualización 1: Después de este artículo puse este otro con un impactante video sobre las protestas. Actualización 2: Hoy, 11 de Febrero 2011, Hosni Mubarak no tuvo más opción que entregar el poder, en lo que será un día histórico no solo para Egipto, sino que para toda la humanidad. Gracias, Internet... autor: josé elías |

|

|

|

|

|

viernes, enero 21, 2011

|

Un grupo de investigadores de seguridad de Hong Kong y EEUU acaban de crear un software conceptual para atacar al sistema operativo Android OS que debería dejar a todo el mundo preocupado... Un grupo de investigadores de seguridad de Hong Kong y EEUU acaban de crear un software conceptual para atacar al sistema operativo Android OS que debería dejar a todo el mundo preocupado...Se trata de un software al que han bautizado como "Soundminer" ("Minador de Sonidos"), que se instala de forma totalmente legal en celulares con el sistema operativo Android OS de Google, y con tan solo pedir permiso para el módulo de llamadas, se puede robar tu número de tarjeta de crédito. ¿Cómo? Pues de una manera bastante astuta, y tan simple que sin duda muchos se preguntarán como algo como esto no surgió antes... Lo que Soundminer hace es sencillamente escuchar constantemente las conversaciones telefónicas, pero utilizando un software que entiende cuando se mencionan números, efectivamente captando todos los números que hables por el teléfono (como cuando llamas a una institución y les describes tu número de tarjeta de crédito a alguien para pagar por teléfono). El software es incluso tan inteligente, que detecta cuando del otro lado de la linea te piden tu número de tarjeta para que la escribas con el teclado de tu celular, pudiendo también detectar los tonos de entrada por esa vía. Posteriormente, el software envía todos los números coleccionados a una dirección controlada por el atacante (y el resto ya se lo saben: Misteriosamente un día después tu tarjeta llega a su límite sin tu haber comprado nada). Afortunadamente, por el momento esto es solo un proyecto de investigación, pero pueden estar seguros que mucho antes de lo que nos imaginamos veremos esto siendo operado por ciber-criminales, y lo bueno de esto es que al menos estos investigadores ofrecen una solución al problema: El sistema operativo debe hacer el rol de este software, escuchando constantemente por lo que decimos o escribimos en el teclado, y si de casualidad lo que decimos o escribimos menciona una tarjeta de crédito, entonces bloquear el acceso completo a otras aplicaciones. Mientras tanto, recomiendo prudencia como siempre a la hora de descargar aplicaciones de fuentes desconocidas... fuente Video a continuación, en donde la acción inicia al minuto con 27 segundos (enlace YouTube)... autor: josé elías |

|

|

|

|

|

lunes, enero 17, 2011

|

Esto se venía venir a 100 kilómetros de distancia, y era solo cuestión de tiempo para que sucediera. Ahora solo esperemos que si protestamos lo suficiente podamos cambiar la forma de actuar de Facebook... Esto se venía venir a 100 kilómetros de distancia, y era solo cuestión de tiempo para que sucediera. Ahora solo esperemos que si protestamos lo suficiente podamos cambiar la forma de actuar de Facebook...El portal que ya aloja sobre 600 millones de personas de todo el mundo, acaba de tomar la decisión de permitir que aplicaciones de terceros que funcionen en su plataforma tengan acceso a nuestros datos personales, en particular a nuestros números telefónicos y direcciones físicas. Esto me lo encuentro muy alarmante, debido a que sería posible que entidades sin escrúpulos utilicen esta valiosa información personal para cometer todo tipo de fechorías, que van desde simplemente enviarnos SPAM (mensajes no deseados) por email o por vía telefónica, hasta revender la información a otros terceros quienes averiguarían donde vivimos para robarnos, atracarnos o secuestrarnos. Así que ¿qué les sugiero? Pues como les sugerí en este artículo pasado en eliax, es imperativo que nunca coloquen información personal que identifique en donde viven, cómo localizarlos, cuáles posesiones de valor tienen, o como contactarlos, pues esta información es bastante valiosa para personas sin escrúpulos, quienes pueden fácilmente ensamblar todo un perfil y plan de ataque para llegar a cualquiera de nosotros. Y ahora, debido a que Facebook acaba de hacer tan fácil el acceso a terceros (por medio de todas esas aplicaciones y juegos a las que las personas le dicen "Sí" e instalan en Facebook constantemente), sugiero que entren ahora mismo a ese portal y borren toda esa información personal de sus perfiles. Y lo digo bastante en serio, esto es un asunto de suma prioridad, pues es como dejar un candado abierto y dejar desprotegidas nuestras vidas digitales en la Web... fuente Actualización del 18 de Enero 2011: Parece que valió la pena protestar, y Facebook acaba de retractarse (fuente oficial) de su política de privacidad, diciendo que admite que ciertamente los usuarios deberían ser mejor informados de forma explícita cuando una aplicación de Facebook tiene intención de utilizar estos datos (como nuestras direcciones y números telefónicos), y que ha desabilitado esa funcionalidad hasta nuevo aviso. La empresa ahora planea reintroducir esto en el futuro, pero si una aplicación trata de acceder a estos datos, Facebook te lo advertirá y tendrás que explícitamente darle acceso a esos datos. Eso ciertamente es un gran avance para personas que leen lo que dicen estos mensajes, pero algo me dice que el problema aun persistirá pues lamentablemente existen millones de personas que no leen y simplemente le dan que "Sí, acepto" a todo lo que surge en pantalla (algo que como bien es sabido es utilizado en programas malignos de todo tipo en Windows para instalar con la gracia del usuario que siempre hace click a "Si" y "Ok" a todo). Sin embargo, hay que darle crédito a Facebook por al menos escuchar nuestras protestas... autor: josé elías |

|

|

|

|

|

sábado, enero 15, 2011

|

|

Pues ese día parece haber casi llegado, y a diferencia del tranque actual que existe con video por Internet con HTML 5 para páginas web, la industria del cine parece haber dado un tremendo paso con UltraViolet. Pero, ¿qué es UltraViolet? Para entender, lean el artículo anterior de hace un par de años, pero en resumen, esta es una tecnología de protección de media (DRM), que de paso permite (por fin) que lo que compres o rentes una vez, lo puedas ver tantas veces desees en otros formatos y dispositivos. Noten que este no es un formato de video, sino un estándar de seguridad y contabilidad de media. Así que por ejemplo, si un día estás en un hotel, y rentas una película, pero no terminas de verla en el televisor de tu habitación, podrás continuar viéndola en tu celular en el aeropuerto (sin volver a pagar), y si todavía no terminas de verla, podrás verla en tu caja de cable en casa (en el cable de casa, simplemente irías a la sección en donde se rentan películas, y el sistema sabrá automágicamente, dado tus credenciales, que puedes ver la película sin tener que pagar otra vez). Esto, es parte de un sueño que los consumidores hemos esperado por mucho tiempo en la era digital, aunque habrá que ver qué tan lejos llegarán los estudios con esto, pues una cosa que me tiene incrédulo es que los estudios nos cobren una sola vez para ver la misma película en distintos tipos de calidad (imaginen, calidad DVD vs Blu-ray), pero ya veremos pronto, ya que UltraViolet está pautado para salir este año 2011, aunque no creo que veremos un avance significativo hasta el 2012. A la fecha, unas 60 de las empresas más importantes del mundo en este espacio han firmado para ofrecer contenido, equipos y servicios con UltraViolet, incluyendo Warner Bros, Sony, Fox, NBC-Universal, Paramount, Cisco, Microsoft, Philips, Comcast, HP, Toshiba, Best Buy, Intel, DTS, Sky, Panasonic e IBM (lista completa de miembros aquí). Noten que notablemente ausente de la lista están Apple, Disney y ABC. Esto se debe a que Disney propone una tecnología alternativa que compite directamente con UltraViolet llamada KeyChest, que personalmente me gusta más y creo que ofrece más ventajas a los consumidores, pero que aparenta no tener futuro dado la gran alianza que se ha forjado con UltraViolet. Noten además que Disney es dueña de ABC, y que el mayor accionista de Disney es Steve Jobs, el co-fundador y Gerente General de Apple, por lo que ya se imaginarán porque estas tres empresas por lo general siempre caminan juntas en este tipo de aventuras... Es importante también notar que no todo es color de rosa para consumidores, pues este tipo de tecnologías, aunque por un lado nos ofrecen gran flexibilidad, por el otro nos restringen ya que los archivos codificados con esta tecnología serán totalmente herméticos, y no podremos manipularlos con la facilidad que lo hacemos con formatos actuales (recuerden, estos nuevos formatos de DRM están diseñados para combatir la piratería). Sin embargo, al final creo que UltraViolet será un éxito (dependiendo de la implementación final y sus restricciones), pues las ventajas serán lo suficientemente buenas como para que sean irresistibles a los consumidores, aun los restrinja en otras áreas. Página oficial de UltraViolet autor: josé elías |

|

|

|

|

|

jueves, diciembre 23, 2010

|

|

Hoy los dejo con estas breves que no quería dejar pasar en eliax en estas navidades...

1. La CIA y W.T.F.  Cuando leí esta noticia, no pude parar de reírme, e incluso inicialmente creía que era una broma, pero curiosamente la CIA acaba de crear un grupo encargado de estudiar el impacto de WikiLeaks en los EEUU, y a ese grupo le puso el nombre de WikiLeaks Task Force, cuyas iniciales en inglés serían "WTF". Cuando leí esta noticia, no pude parar de reírme, e incluso inicialmente creía que era una broma, pero curiosamente la CIA acaba de crear un grupo encargado de estudiar el impacto de WikiLeaks en los EEUU, y a ese grupo le puso el nombre de WikiLeaks Task Force, cuyas iniciales en inglés serían "WTF".Para el que no sepa, WTF son iniciales utilizadas por años en la Web para significar "What The F*ck?" que en español sería algo como "¿Qué diablos?". No sabemos si la CIA eligió este nombre intencionalmente o no, pero sea como sea creo que deberían darle un premio por elegir el nombre más apto jamás creado para una tarea... fuente 2. AirFlick, libera a AirPlay  Una de las más geniales tecnologías en la última versión del iOS para el iPhone, iPod Touch y el iPad es AirPlay, una tecnología propietaria de Apple que permite que transmitas instantáneamente cualquier video que estés viendo en cualquiera de estos dispositivos al nuevo Apple TV, efectivamente haciendo el papel de un cable de video inalámbrico. Una de las más geniales tecnologías en la última versión del iOS para el iPhone, iPod Touch y el iPad es AirPlay, una tecnología propietaria de Apple que permite que transmitas instantáneamente cualquier video que estés viendo en cualquiera de estos dispositivos al nuevo Apple TV, efectivamente haciendo el papel de un cable de video inalámbrico.Pues hackers ya han aplicado técnicas de ingeniería inversa al protocolo, y lo han hecho disponible en Macs, Linux y otros dispositivos, permitiendo el intercambio inalámbrico de video en cualquier combinación de ellos con o sin el Apple TV como destino. Entre los nuevos escenarios que esto permite, es incluso posible ahora reproducir DVDs inalámbricamente al Apple TV. fuente 1 fuente 2 3. El origen de las monedas en Super Mario Bros  Super Mario Bros es sin duda alguna uno de los juegos más emblemáticos de la cultura popular de todos los tiempos, y una de sus características más notables son las monedas de oro que adornan el juego en todos sus niveles. Super Mario Bros es sin duda alguna uno de los juegos más emblemáticos de la cultura popular de todos los tiempos, y una de sus características más notables son las monedas de oro que adornan el juego en todos sus niveles.Según su creador Shigeru Miyamoto, cuando estaba diseñando el juego un problema que surgía siempre era con qué objeto representar algo que debes tomar en el juego, de modo que sepas que debes tomarlo, en vez de esquivarlo. Una propuesta fue poner frutas, pero bajo ciertos escenarios (y asumo, debido a otros juegos) se decidió que algunas personas confundirían las frutas por enemigos que no deberían tocar, así que en un momento de inspiración surgió la idea de poner monedas, ya que estas significan dinero, y prácticamente nadie le huye al dinero, y al contrario, desea acercarse a él. Así que esa es la razón de existir monedas en el juego... Curioso para los fans :) fuente 4. Motorola XOOM  Motorola ha estado registrando el nombre "XOOM" en todo el mundo recientemente, y los rumores dicen que ese será el nombre de un producto al que le darán bastante publicidad y que será nada más ni nada menos que su propuesta de tablet con Android OS para competir directamente contra el iPad. Esta sería una de las primeras tabletas que utilizaría la primera versión del Android OS optimizada para este tipo de dispositivos. De ser cierto esto, el 2011 será un año interesante para esta nuevo mercado creado por el iPad. fuente Motorola ha estado registrando el nombre "XOOM" en todo el mundo recientemente, y los rumores dicen que ese será el nombre de un producto al que le darán bastante publicidad y que será nada más ni nada menos que su propuesta de tablet con Android OS para competir directamente contra el iPad. Esta sería una de las primeras tabletas que utilizaría la primera versión del Android OS optimizada para este tipo de dispositivos. De ser cierto esto, el 2011 será un año interesante para esta nuevo mercado creado por el iPad. fuente5. RUMOR: ¿Windows en ARM?  En estos momentos está circulando un rumor en Internet que alega que Microsoft estaría creando una versión de Windows que funcionaría en la arquitectura ARM, y que sería compatible con las versiones de Windows actuales. En estos momentos está circulando un rumor en Internet que alega que Microsoft estaría creando una versión de Windows que funcionaría en la arquitectura ARM, y que sería compatible con las versiones de Windows actuales.De esto ser cierto, haría de este análisis una lectura bastante interesante. Para el que no sea técnico: Windows funciona actualmente exclusivamente en procesadores apodados como "x86" (y sus variantes), en donde Intel es el principal proveedor, y a menor escala, AMD, mientras que los chips ARM son los utilizados generalmente en dispositivos móviles como el iPhone, celulares Android, celulares con Windows Phone 7, el iPad, los celulares con Palm Web OS, etc. La importancia de esta noticia es que de ser cierta sería un duro golpe para Intel, quien en gran medida depende del negocio de los chips x86 para sostener su imperio. Suerte para Intel que tiene una licencia para fabricar chips ARM si lo deseara, pero al largo plazo eso podría significar perder el control de la industria del hardware... fuente autor: josé elías |

|

|

|

|

|

sábado, diciembre 18, 2010

|

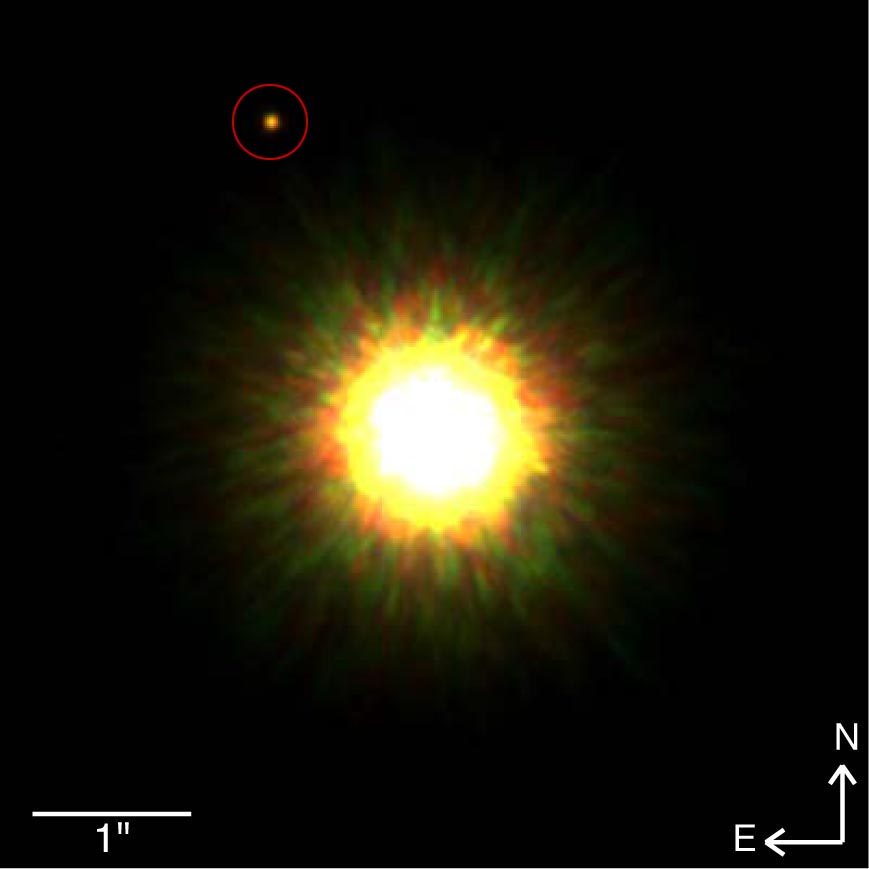

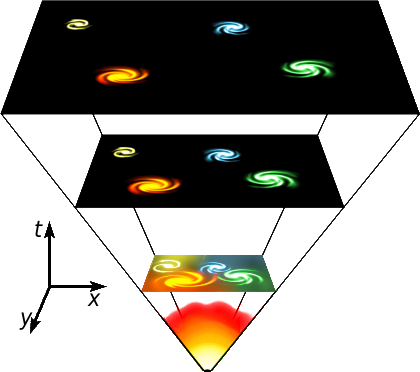

A petición popular, he aquí lo que creo fueron las mejores tecnologías, ciencias, momentos, personajes y situaciones del 2010. A petición popular, he aquí lo que creo fueron las mejores tecnologías, ciencias, momentos, personajes y situaciones del 2010.Noten que (1) esta es una lista personal, no tienen que estar de acuerdo en lo absoluto con ella, y (2) ¿Ya mencioné que es una lista personal (recuerden eso en los comentarios)? 1. Dispositivo del año: El iPad  Por qué: Por redefinir por primera vez en al menos un par de décadas lo que catalogábamos como una "PC", tirando por completo el concepto de pantalla llena de ventanas, teclado y ratón, y substituyéndolo por una sola pantalla multi-táctil de un uso tan fácil que cualquier persona le puede dar uso en pocos minutos sin entrenamiento alguno. Lectura recomendada. Por qué: Por redefinir por primera vez en al menos un par de décadas lo que catalogábamos como una "PC", tirando por completo el concepto de pantalla llena de ventanas, teclado y ratón, y substituyéndolo por una sola pantalla multi-táctil de un uso tan fácil que cualquier persona le puede dar uso en pocos minutos sin entrenamiento alguno. Lectura recomendada.2. Plataforma del año: Facebook  Por qué: Por afectar la vida (para bien o para mal) de 600 millones de personas en todo el mundo, y por convertirse en la maquinaria más pesada capaz de darle una buena batalla al creciente imperio de Google. Lectura recomendada. Por qué: Por afectar la vida (para bien o para mal) de 600 millones de personas en todo el mundo, y por convertirse en la maquinaria más pesada capaz de darle una buena batalla al creciente imperio de Google. Lectura recomendada.3. Navegador Web del año: Google Chrome  Por qué: Hace apenas un par de años Chrome era solo un "experimento" de Google, pero desde su inicio mostró potencial con su sencillez y velocidad. Hoy día es el navegador de más rápido crecimiento, y pronto dejará a Firefox detrás, en camino a apuntar al reinado de Internet Explorer. Además incendió la competencia con HTML 5, acelerando la adopción de esa tecnología por al menos 2 años. Lectura recomendada. Por qué: Hace apenas un par de años Chrome era solo un "experimento" de Google, pero desde su inicio mostró potencial con su sencillez y velocidad. Hoy día es el navegador de más rápido crecimiento, y pronto dejará a Firefox detrás, en camino a apuntar al reinado de Internet Explorer. Además incendió la competencia con HTML 5, acelerando la adopción de esa tecnología por al menos 2 años. Lectura recomendada.4. Celular Inteligente del año: iPhone 4  Por qué: Lo adoren o lo odien, la recepción del iPhone 4 en la industria fue prácticamente un unánime "celular del año", y lo mismo opino yo. No solo es sumamente rápido, sexy, funcional y poderoso, sino que además posee la tienda de aplicaciones con la mayor y mejor selección de software, y su pantalla es sencillamente espectacular. Sin embargo, existe una gran posibilidad de que iPhone pierda su reinado a Android en el 2011... Lectura recomendada (del 2007). Por qué: Lo adoren o lo odien, la recepción del iPhone 4 en la industria fue prácticamente un unánime "celular del año", y lo mismo opino yo. No solo es sumamente rápido, sexy, funcional y poderoso, sino que además posee la tienda de aplicaciones con la mayor y mejor selección de software, y su pantalla es sencillamente espectacular. Sin embargo, existe una gran posibilidad de que iPhone pierda su reinado a Android en el 2011... Lectura recomendada (del 2007).5. Sistema Operativo del año: Android OS  Por qué: El iPhone quizás haya sido el celular del año 2010, pero el sistema operativo del año fue sin duda Android OS. Así como el navegador Chrome evolucionó extremadamente rápido en relación a la competencia, así lo hizo Android. Hasta hace apenas unos meses la mayoría de los celulares Android sufrían de muchos pequeños pero tediosos problemas, que incluían problemas de velocidad en su interfaz visual, inconsistencia en la presentación de las aplicaciones, un interfaz subpar al del App Store del iPhone, etc, pero en tan solo las últimas semanas hemos visto una nueva generación de celulares y cambios al mismo Android OS, que apuntan directamente al corazón del iOS (aunque Android OS debe cuidarse con el tema de fragmentación de la plataforma). El 2011 será un año interesante para estos dos contrincantes. Lectura recomendada (del 2008). Por qué: El iPhone quizás haya sido el celular del año 2010, pero el sistema operativo del año fue sin duda Android OS. Así como el navegador Chrome evolucionó extremadamente rápido en relación a la competencia, así lo hizo Android. Hasta hace apenas unos meses la mayoría de los celulares Android sufrían de muchos pequeños pero tediosos problemas, que incluían problemas de velocidad en su interfaz visual, inconsistencia en la presentación de las aplicaciones, un interfaz subpar al del App Store del iPhone, etc, pero en tan solo las últimas semanas hemos visto una nueva generación de celulares y cambios al mismo Android OS, que apuntan directamente al corazón del iOS (aunque Android OS debe cuidarse con el tema de fragmentación de la plataforma). El 2011 será un año interesante para estos dos contrincantes. Lectura recomendada (del 2008).6. Cámara digital del año: Canon T2i (550D)  Por qué: Por revolucionar el concepto de "cine independiente y casero". Esta fue la cámara que hizo que yo regresara (después de una década con Nikon) al campo de Canon, siendo la primera cámara en su rango de precio (por debajo de los US$800 dólares) en ofrecer verdadera calidad cinematográfica profesional comparable a lo que vemos en discos de alta definición Blu-ray (aunque para sacarle provecho, es bueno tener un buen lente, como el Canon 50mm f1.4 o al menos el f1.8). Lectura recomendada. Por qué: Por revolucionar el concepto de "cine independiente y casero". Esta fue la cámara que hizo que yo regresara (después de una década con Nikon) al campo de Canon, siendo la primera cámara en su rango de precio (por debajo de los US$800 dólares) en ofrecer verdadera calidad cinematográfica profesional comparable a lo que vemos en discos de alta definición Blu-ray (aunque para sacarle provecho, es bueno tener un buen lente, como el Canon 50mm f1.4 o al menos el f1.8). Lectura recomendada.7. Sistema de Mensajería del año: GMail  Por qué: No solo se convirtió GMail en una alternativa viable a Microsoft Exchange y Outlook, sino que en mi opinión lo superó en muchos sentidos, dejando de paso en el olvido a Yahoo Mail y Hotmail (ambos servicios fueron forzados a reinventarse este año devido a los avances de GMail). Sin embargo, ya veremos que sucede el próximo año con el nuevo sistema de mensajería de Facebook y como termina impactando el mercado... Lectura recomendada. Por qué: No solo se convirtió GMail en una alternativa viable a Microsoft Exchange y Outlook, sino que en mi opinión lo superó en muchos sentidos, dejando de paso en el olvido a Yahoo Mail y Hotmail (ambos servicios fueron forzados a reinventarse este año devido a los avances de GMail). Sin embargo, ya veremos que sucede el próximo año con el nuevo sistema de mensajería de Facebook y como termina impactando el mercado... Lectura recomendada.8. Fracaso del año: Nokia y Symbian  Por qué: Por fallar en adaptarse al mercado de celulares inteligentes, y a las nuevas modalidades de uso y expectativas de usuarios (como lo crucial que es tener una buena Tienda de Aplicaciones). La empresa no solo desaceleró su crecimiento drásticamente, sino que cerró varios aspectos de su proyecto Symbian, varios de sus mejores aliados anunciaron que se concentrarían en Android, y se iniciaron los despidos de empleados. La típica historia milenaria de "camarón que se duerme, se lo lleva la corriente". Lectura recomendada. Por qué: Por fallar en adaptarse al mercado de celulares inteligentes, y a las nuevas modalidades de uso y expectativas de usuarios (como lo crucial que es tener una buena Tienda de Aplicaciones). La empresa no solo desaceleró su crecimiento drásticamente, sino que cerró varios aspectos de su proyecto Symbian, varios de sus mejores aliados anunciaron que se concentrarían en Android, y se iniciaron los despidos de empleados. La típica historia milenaria de "camarón que se duerme, se lo lleva la corriente". Lectura recomendada.9. Tecnología del año: Tablets  Por qué: Sin la menor duda, el iPad no solo se convirtió en el dispositivo emblemático del 2010, sino que además creó toda una industria, tomando a la competencia por sorpresa. Cuando Apple la anunció, varios competidores se rieron, burlaron y ridiculizaron, pero hoy día, enfrentados a una baja en ventas de laptops y netbooks debido al iPad, y a ventas que superarán los 50 millones de unidades de iPads en los próximos meses, esos mismos competidores han entrado su colita entre las piernas y han decidido entrar al mercado (a la fecha se han anunciado al menos 40 modelos distintos de tabletas que competirán contra el iPad en el 2011). Lectura recomendada. Por qué: Sin la menor duda, el iPad no solo se convirtió en el dispositivo emblemático del 2010, sino que además creó toda una industria, tomando a la competencia por sorpresa. Cuando Apple la anunció, varios competidores se rieron, burlaron y ridiculizaron, pero hoy día, enfrentados a una baja en ventas de laptops y netbooks debido al iPad, y a ventas que superarán los 50 millones de unidades de iPads en los próximos meses, esos mismos competidores han entrado su colita entre las piernas y han decidido entrar al mercado (a la fecha se han anunciado al menos 40 modelos distintos de tabletas que competirán contra el iPad en el 2011). Lectura recomendada.10. Tecnología de video-juegos del año: El Xbox Kinect  Por qué: Así como el Nintendo Wii revolucionó las consolas de video-juegos, de manera similar el Xbox Kinect apunta a revolucionarlo una vez más, proveyendo un nuevo tipo de interfaz en donde no necesitas controles, sino que controlas todo con simples gestos corporales. Sin duda que no se sentirá tan nuevo como lo fue el Wii cuando salió por primera vez, pero no hay duda que trae algo nuevo al terreno de juego. Lectura recomendada. Por qué: Así como el Nintendo Wii revolucionó las consolas de video-juegos, de manera similar el Xbox Kinect apunta a revolucionarlo una vez más, proveyendo un nuevo tipo de interfaz en donde no necesitas controles, sino que controlas todo con simples gestos corporales. Sin duda que no se sentirá tan nuevo como lo fue el Wii cuando salió por primera vez, pero no hay duda que trae algo nuevo al terreno de juego. Lectura recomendada.11. Personaje del año: Julian Assange  Por qué: Estén de acuerdo o no con Julian Assange y sus tácticas con WikiLeaks, lo cierto es que dentro de unos años serán pocas las personas del 2010 que podremos decir impactaron al mundo como este hombre. Como escribí en un editoria reciente en eliax: En un futuro, cuando regresemos a los anales de historia a la fecha de hoy, WikiLeaks será solo una breve entrada en donde dirá "Influenció el inicio de una transparencia gubernamental a nivel global, y de la transferencia de poder de los gobiernos de regreso a los ciudadanos gracias al Internet". Lectura recomendada. Por qué: Estén de acuerdo o no con Julian Assange y sus tácticas con WikiLeaks, lo cierto es que dentro de unos años serán pocas las personas del 2010 que podremos decir impactaron al mundo como este hombre. Como escribí en un editoria reciente en eliax: En un futuro, cuando regresemos a los anales de historia a la fecha de hoy, WikiLeaks será solo una breve entrada en donde dirá "Influenció el inicio de una transparencia gubernamental a nivel global, y de la transferencia de poder de los gobiernos de regreso a los ciudadanos gracias al Internet". Lectura recomendada.12. Noticia científica del año: Bacterias con supuestas estructura interna de Arsénico presentada por la NASA  Por qué: Esta noticia no solo fue impactante (para los que la entendieron), sino que controversial, y desde que salió en los medios muchos científicos han mostrado escepticismo sobre su veracidad, algo que no será dado por resuelto hasta al menos el 2011 cuando otros científicos puedan reproducir los datos revelados. Por qué: Esta noticia no solo fue impactante (para los que la entendieron), sino que controversial, y desde que salió en los medios muchos científicos han mostrado escepticismo sobre su veracidad, algo que no será dado por resuelto hasta al menos el 2011 cuando otros científicos puedan reproducir los datos revelados.Sin embargo, más allá de su gran importancia científica, esta noticia fue importantísima porque precisamente debido a la polémica que se inició dentro de la misma comunidad científica (que es algo que ocurre a diario con casi cualquier tipo de anuncio, y se espera que así sea), y debido a que esa polémica llegó a la cultura popular, esto creo que enseñó a la población en general una de las mayores bondades de la ciencia: No podemos creer todo ciegamente, y tenemos no solo el poder, sino que el deber, de ser escépticos y de demandar evidencia, algo que lamentablemente no se practica en varios sectores de la sociedad, en donde se les enseña a las personas a creer ciegamente "por pura Fe" en cosas que son de dudosa veracidad. Lectura recomendada. 13. Noticia biológica del año: La primera forma de vida artificial  Por qué: Craig Venter, el mismo en ser el primero cuyo equipo descodificó por primera vez el genoma humano, y el mismo en crear el primer genoma artificial en el 2007, sorprendió a toda la comunidad científica al anunciar la primera forma de vida artificial este año. Noten que aunque no fue estrictamente 100% artificial, su importancia es que nos enseñó que la vida la podemos crear nosotros mismos los humanos, sin intervención divina o ninguna fórmula mágica o espíritu especial de otra dimensión. La vida, al fin y al cabo, no es más que otro proceso natural e intrínseco más del Universo. Lectura recomendada. Por qué: Craig Venter, el mismo en ser el primero cuyo equipo descodificó por primera vez el genoma humano, y el mismo en crear el primer genoma artificial en el 2007, sorprendió a toda la comunidad científica al anunciar la primera forma de vida artificial este año. Noten que aunque no fue estrictamente 100% artificial, su importancia es que nos enseñó que la vida la podemos crear nosotros mismos los humanos, sin intervención divina o ninguna fórmula mágica o espíritu especial de otra dimensión. La vida, al fin y al cabo, no es más que otro proceso natural e intrínseco más del Universo. Lectura recomendada.14. Noticia sobre la Inmortalidad del año: Logran que organismos rejuvenezcan  Por qué: Hasta hace apenas pocas semanas, se creía que desde el punto de vista biológico lo mejor que podíamos hacer para lograr la inmortalidad era retrasar (o quizás incluso algún día lograr detener) el envejecimiento, pero experimentos por científicos de Harvard demostraron que es posible incluso retroceder el envejecimiento, logrando estos hacer que ratones viejos de laboratorio se tornaran otra vez en jóvenes, y no solo en apariencia externa, sino que en la estructura de sus órganos internos, lo que sin duda abre grandes esperanzas a la humanidad en las próximas décadas. Lectura recomendada. Por qué: Hasta hace apenas pocas semanas, se creía que desde el punto de vista biológico lo mejor que podíamos hacer para lograr la inmortalidad era retrasar (o quizás incluso algún día lograr detener) el envejecimiento, pero experimentos por científicos de Harvard demostraron que es posible incluso retroceder el envejecimiento, logrando estos hacer que ratones viejos de laboratorio se tornaran otra vez en jóvenes, y no solo en apariencia externa, sino que en la estructura de sus órganos internos, lo que sin duda abre grandes esperanzas a la humanidad en las próximas décadas. Lectura recomendada.15. Noticia esperanzadora de salud del año: La primera persona oficialmente curada al 100% del HIV/SIDA  Por qué: Fue sola una persona, y bajo circunstancias muy especiales, pero el solo hecho de que se pudo verdaderamente curar, de forma verificable por la ciencia (el procedimiento en realidad ocurrió hace 3 años, pero solo ahora se ha podido declarar con certeza que el paciente se curó), es una noticia altamente esperanzadora no solo para los que padecen de esta temible enfermedad, sino que incluso para los que padecen otras formas de condiciones atroces como varias formas de cánceres. Lectura recomendada. Por qué: Fue sola una persona, y bajo circunstancias muy especiales, pero el solo hecho de que se pudo verdaderamente curar, de forma verificable por la ciencia (el procedimiento en realidad ocurrió hace 3 años, pero solo ahora se ha podido declarar con certeza que el paciente se curó), es una noticia altamente esperanzadora no solo para los que padecen de esta temible enfermedad, sino que incluso para los que padecen otras formas de condiciones atroces como varias formas de cánceres. Lectura recomendada.16. Noticia sobre fusión de humanos y máquinas del año: Bio-baterías que extraen energía/combustible de células vivas  Por qué: Unos de los grandes retos de integrar humanos con nanomáquinas dentro del cuerpo ha sido el problema de energía. Es decir, ¿cómo proveer a estas micromáquinas de energía para que hagan su función dentro del cuerpo humano? Hasta ahora se habían probados técnicas con microbaterías, o incluso generando energía del movimiento natural del cuerpo, pero este año un grupo de científicos franceses lograron crear una fuente energía que se alimenta de la energía misma del cuerpo, es decir, extraen energía de forma similar a como las extraen nuestras propias células, abriendo las compuertas para todo tipo de aplicaciones, desde nanobots que nos monitorearán la salud, hasta una nueva generación de sistemas inmunológicos "digitales" hechos a la medida de cada persona. Lectura recomendada. Por qué: Unos de los grandes retos de integrar humanos con nanomáquinas dentro del cuerpo ha sido el problema de energía. Es decir, ¿cómo proveer a estas micromáquinas de energía para que hagan su función dentro del cuerpo humano? Hasta ahora se habían probados técnicas con microbaterías, o incluso generando energía del movimiento natural del cuerpo, pero este año un grupo de científicos franceses lograron crear una fuente energía que se alimenta de la energía misma del cuerpo, es decir, extraen energía de forma similar a como las extraen nuestras propias células, abriendo las compuertas para todo tipo de aplicaciones, desde nanobots que nos monitorearán la salud, hasta una nueva generación de sistemas inmunológicos "digitales" hechos a la medida de cada persona. Lectura recomendada.17. Noticias sobre computación del año: Quantum Walk y Computación Cuántica con componentes faltantes  Por qué: Este par de noticias demostraron no solo que es posible hacer computación con innumerables partículas en estado cuántico de una forma práctica (algo monumentalmente difícil o casi imposible hasta este año), sino que además es posible hacer computación práctica con gran cantidad de esas partículas fallando (es decir, auto-corrección de errores). Los refiero a los artículos para más detalles técnicos en esta lectura recomendada y esta otra. Por qué: Este par de noticias demostraron no solo que es posible hacer computación con innumerables partículas en estado cuántico de una forma práctica (algo monumentalmente difícil o casi imposible hasta este año), sino que además es posible hacer computación práctica con gran cantidad de esas partículas fallando (es decir, auto-corrección de errores). Los refiero a los artículos para más detalles técnicos en esta lectura recomendada y esta otra.18. Noticia astronómica del año: Primera fotografía directa de un planeta orbitando otra estrella  Por qué: Hasta ahora los alrededor de 500 planetas descubiertos fuera del sistema solar habían sido detectados de forma indirecta (generalmente, viendo su influencia en su estrella madre), pero este año se logró algo que muchos de los más destacados científicos hubieran dicho sería imposible lograr esta década: Fotografia directamente un planeta en otra estrella. Y con la nueva generación de instrumentos que tendremos en operación en los próximos años, ya podemos incluso a empezar en soñar en el día que detectemos una atmósfera amigable (o que incluso indique) a la vida. Lectura recomendada. Por qué: Hasta ahora los alrededor de 500 planetas descubiertos fuera del sistema solar habían sido detectados de forma indirecta (generalmente, viendo su influencia en su estrella madre), pero este año se logró algo que muchos de los más destacados científicos hubieran dicho sería imposible lograr esta década: Fotografia directamente un planeta en otra estrella. Y con la nueva generación de instrumentos que tendremos en operación en los próximos años, ya podemos incluso a empezar en soñar en el día que detectemos una atmósfera amigable (o que incluso indique) a la vida. Lectura recomendada.19. Noticia cosmológica del año: El LHC recrea estado del Universo antes de existir los átomos  Por qué: El LHC (o Gran Colisionador de Hadrones por sus siglas en inglés) no deja de sorprender, este año logrando por primera vez recrear las condiciones del origen de este Universo en el momento de incluso no existir todavía los átomos. Este avance sin precedente nos acerca mucho más no solo al inicio de nuestro Universo, sino que a un mejor entendimiento de toda nuestra existencia. Lectura recomendada (y otra noticia de quizás tanta importancia fue esta otra, sobre antimateria) Por qué: El LHC (o Gran Colisionador de Hadrones por sus siglas en inglés) no deja de sorprender, este año logrando por primera vez recrear las condiciones del origen de este Universo en el momento de incluso no existir todavía los átomos. Este avance sin precedente nos acerca mucho más no solo al inicio de nuestro Universo, sino que a un mejor entendimiento de toda nuestra existencia. Lectura recomendada (y otra noticia de quizás tanta importancia fue esta otra, sobre antimateria)20. Noticia preferida por los fans del año: ???

Es aquí en donde entran ustedes en los comentarios, ¿cuáles fueron sus noticias favoritas de eliax este año? :) autor: josé elías |

|

|

|

|

|

lunes, diciembre 6, 2010

|

Recientemente todos los medios de comunicación han estado inundados de noticias sobre "Wikileaks", un tema bastante complejo que hay que manejar con pinzas y máscara de oxígeno debido a lo controversial que es. Recientemente todos los medios de comunicación han estado inundados de noticias sobre "Wikileaks", un tema bastante complejo que hay que manejar con pinzas y máscara de oxígeno debido a lo controversial que es.Así que hoy en eliax quiero no solo introducir brevemente el tema de WikiLeaks para los que no estén al tanto, sino que además dar mi opinión al respecto... Primero, ¿qué es WikiLeaks? WikiLeaks, en su forma más fácil de entender, no es más que una página web a donde cualquiera que posea información confidencial, secreta, comprometedora, vergonzosa o escandalosa, pueda enviarla, incluso de manera anónima. Y esa parte del anonimato es bueno entenderlo, pues aunque gran parte de la información que se ha revelado a través de ese portal aparenta ser cierta, la realidad es que cualquiera puede publicar lo que desee en el portal, y no duden que algunos lo han hecho como una manera de desinformar o lastimar a personas, instituciones, y países. Otro dato importante es que a la fecha, WikiLeaks se ha especializado más que otra cosa en temas relacionados a los EEUU, razón por la cual incluso algunos de los que iniciaron ese portal han decidido crear un portal que compita contra WikiLeaks obteniendo información, pero que sea menos parcializado y más abierto a escándalos en otros países (fuente). Eso de la parcialidad hacia EEUU es también muy importante entenderlo, ya que algunas personas (en particular conspiracionistas, anti-yanquistas, y asociados) se están dando un banquete en los medios anunciando "lo sucio" que es el gobierno de los EEUU, basado en el cuarto de millón de documentos liberados recientemente por el portal. Noten que no dudo por un segundo que los EEUU, como cualquier otra nación, tiene cosas sucias encerradas bajo secreto, sin embargo, estas personas parecen desconocer (o más bien, ignorar) el hecho de que lo mismo hacen casi todas las naciones del mundo: Espiar, actos de corrupción, romper reglas diplomáticas, negociar con sujetos de moral dudosa, violar derechos de ciudadanos, torturar, mentir, etc. Noten (y es muy importante que entiendan esto), que no estoy defendiendo ninguna presunta inocencia de los EEUU. Es más, tiendo a creer en vez de no creer en gran parte de los documentos presentados. Sin embargo, y vuelvo a repetir, esto lo hace cualquier nación del mundo constantemente, ahora mismo, en este mismísimo instante mientras están leyendo estas lineas. Esto no es nada nuevo, y ha ocurrido no recientemente, sino que ha estado ocurriendo desde que los primeros humanos nos organizamos en sociedades hace milenios. A esto se le llama "Relaciones Internacionales" y "Diplomacia", y créanme cuando les digo que todo gobierno del planeta están bastante al tanto de que las cosas que se presentaron en WikiLeaks ocurren a diario, solo que esta vez la información salió al público, y esa es la parte interesante de todo esto. Es decir, no que esto sea novedad, sino que esta información sale al público en general. Y cuando escribí al inicio de este artículo que este tema hay que manejarlo con pinzas y máscara de oxígeno, me refiero precisamente al hecho de que esta información se haya hecho pública, ya que esto tiene graves consecuencias... La primera es, que obviamente manipula la percepción de las masas ante el objetivo, en este caso, EEUU, lo que sin duda puede inclinar la balanza de favoritismo y rechazo ante esa nación. Lo segundo, es que esto puede hacer graves estragos en relaciones diplomáticas entre naciones... Verán, el mundo diplomático se rige en base a apariencias, tanto privadas como públicas, y es uno de esos mundos en donde todo el mundo sabe lo que ocurre pero todos ponen una gran sonrisa, se dan las manos y se abrazan, pero por detrás posiblemente se estén clavando puñales, como lo que ha ocurrido tradicionalmente con las relaciones entre los EEUU y el Medio Oriente, o lo que hasta recientemente ocurría entre Corea del Norte y Corea del Sur, o lo que ocurre con Venezuela (o diría más bien yo, Hugo Chávez) y varias otras naciones del mundo (o lo que ocurre con el héroe de Chávez, Fidel Castro y otros líderes). Y ese mundo diplomático, aun con todas sus fallas, funciona, manteniéndonos a cierto modo en un mundo más o menos equilibrado, en donde "tu no me haces daño y yo no te hago daño - y después salimos con una gran sonrisa en los periódicos dándonos un abrazo aun nadie haya entendido que en nuestra cumbre de 3 días no llegamos a nada substancial, y de paso, nos dan un Premio Nobel de la Paz". Así se mueve el mundo pues así ha evolucionado para ser hasta ahora, y jugar con esa muy delicada balanza, es peligroso. No solo es peligroso para el responsable de hacer relucir toda esta información en WikiLeaks (Julian Assange), sino que para las naciones, personas, instituciones y demás entidades involucradas. Es peligroso porque esto presenta excusas para romper tratados diplomáticos, para atacar sin temor de represalia de la ONU u otras entidades, o para tener peso en negociaciones. Como dije, todas las naciones del mundo (y cualquier ciudadano promedio bien educado e informado y con un poco de cabeza y sentido común) saben de estas cosas de los EEUU, pero ahora que es público, pueden utilizar eso para poner a los EEUU en una gran desventaja diplomática, pudiendo entidades anti-EEUU cumplir algunos puntos de su agenda. Ahora, ¿qué opino sobre el hecho de que esos documentos hayan sido hecho públicos? Pues, para sorpresa de algunos (quizás al leer los párrafos anteriores), creo que en el gran orden de las cosas fue algo bueno que sucediera. Esto sin duda que será algo traumático no solo para los EEUU, sino que para el resto del mundo, pero es algo que tarde o temprano tenía que suceder, dado especialmente lo conectado que estamos todos en Internet. Como he teorizado en varios artículos anteriores acá en eliax, el rol de los gobiernos en las décadas venideras se reducirá, siendo más importante lo que hacen los ciudadanos ultra-conectados por Internet, y empresas de gran influencia como Google o Facebook (quien con ya más de 600 millones de usuarios activos, redefine el concepto de "nación"), y eso conlleva a un rol menos importante en los gobiernos, y a mayor transparencia por parte de estos. Y transparencia, es de lo que se trata esto. En un futuro, cuando regresemos a los anales de historia a la fecha de hoy, WikiLeaks será solo una breve entrada en donde dirá "Influenció el inicio de una transparencia gubernamental a nivel global, y de la transferencia de poder de los gobiernos de regreso a los ciudadanos gracias al Internet". Este anexo es para los curiosos que quieran saber las últimas informaciones sobre WikiLeaks hasta ahora: 1. Después que los cientos de miles de documentos sobre cables diplomáticos de los EEUU fueran hecho públicos, el portal WikiLeaks sufrió un ataque a sus sistemas (del tipo DDoS, en donde millones de máquinas infectadas con virus acceden al mismo lugar hasta hacerlo caer) que requirió de más poder de procesamiento. 2. WikiLeaks entonces estaba alojado en los servidores de Amazon.com (en su negocio de servidores "en la nube" de Internet), pero bajo presión del gobierno estadounidense desconectaron a WikiLeaks. Noten que Amazon no estaba obligada legalmente a desconectar a WikiLeaks, pero da la casualidad que Amazon está actualmente compitiendo por negocio del gobierno de los EEUU para su infraestructura de servidores en la nube, esto sin duda influenció en la decisión de Amazon. 3. WikiLeaks posteriormente fue movido a un lugar secreto, que se descubrió era Francia, desde donde también fue removido. 4. Actualmente, WikiLeaks está alojado en Suiza (y si cuando lean esto ya no está, revisen los comentarios, es posible que alguien haya actualizado la nueva dirección). 5. Recientemente la Interpol envió instrucciones a todos los gobiernos del mundo diciendo que buscaba a Julian Assange (el responsable de publicar estos documentos), citando la razón de violación y abusos sexuales a dos mujeres. Después se supo que ese no era el caso, y que las dos mujeres simplemente estaban demandando por haber tenido relaciones sexuales con Assange sin condones/preservativos. Así que sin duda aquí se está jugando un juego de ajedrez de desinformación por todas partes... 6. Por el momento, pueden acceder la página de WikiLeaks y su contenido en esta dirección: http://www.wikileeks.org.uk en esta otra: wikileaks.ch y en esta otra: http://46.59.1.2 7. Finalmente, ahora a toda noticia que no sea de WikiLeaks alguien le atribuye que "la lanzaron ahora para distraer de WikiLeaks". Eso me lo comentaron decenas de lectores cuando se hizo el anuncio reciente de la NASA, e incluso hoy me han enviado mensajes desde España diciendo que se creen "muy sospechoso" que las huelgas en la aerolíneas sucedan justo ahora que se armó el desastre diplomático de WikiLeaks. A todas esa teorías solo les puedo responder con esto: Son simples coincidencias. Actualización: Arrestaron a Julian Assange en Londres este Martes 7 de Diciembre pasado. fuente autor: josé elías |

|

|

|

|

|

miércoles, noviembre 24, 2010

|

Reflexiones es un espacio en donde se muestran situaciones hipotéticas de la vida cotidiana en varias eras del futuro, basadas en artículos de eliax. El objetivo es presentar la vida del futuro no tanto desde un punto de vista tecnológico, sino que mas bien desde un punto de vista humano. Más información en este enlace. Reflexiones es un espacio en donde se muestran situaciones hipotéticas de la vida cotidiana en varias eras del futuro, basadas en artículos de eliax. El objetivo es presentar la vida del futuro no tanto desde un punto de vista tecnológico, sino que mas bien desde un punto de vista humano. Más información en este enlace.Reflexiones 24: Control, Derechos y Privacidad con nuestros sentidos En algún momento en el Siglo 21... Reportera (dentro del campo de visión y auditivo de una audiencia global): ...y gracias por tenerme en sus campos de visión. Un mensaje patrocinado por el iCellPhone, de los creadores del IrixPhone. Reportera: "Como les iba diciendo, este es un caso singular que nos llega a la Corte Suprema, pues según muchos, en juego está nuestra libertad de expresión. Algunos otros dicen que esto afectaría grandemente el concepto de privacidad, así como el control del gobierno en lo que podemos hacer y no. Pero resumamos lo que está ocurriendo, antes de que inicie la primera jornada de audiencias en esta Corte Suprema. Como ya saben, hoy día se están popularizando las tecnologías que nos permiten grabar todo lo que vemos y escuchamos las 24 horas del día, conectándose estos dispositivos directamente a las regiones del cerebro en donde se captan estas señales audio-visuales. Inicialmente esto era una simple novedad tecnológica en el área de la salud, así como una herramienta de gran utilidad para el control policial y de criminales, pero la situación en la que nos encontramos hoy surge cuando el ciudadano Charles Jefferson le dijo "no" a las autoridades cuando estos le ordenaron, en nombre de los estudios de holo-cines, que este no podía retransmitir al mundo lo que sus sentidos captaban, si el material siendo observado estaba bajo Derechos de Autor. Escuchemos entonces parte de las declaraciones del Sr. Jefferson ante la Prensa la semana pasada." Sr. Jefferson: "...entonces, lo que yo pregunto es, ¿ya no tenemos libertad de ver lo que queramos? ¿no podemos compartir con nuestros amigos y familiares nuestras experiencias? ¿tenemos que ser esclavos de los estudios de holo-cines, de música y todos los otros aspectos regulados de nuestra sociedad? ¿dónde se dibuja la raya? Yo lo único que hice fue asistir a un concierto en donde proyectaron algunas escenas de la experiencia AVATrix, y permití que unos cuantos amigos se conectaran remotamente a mis sentidos para ver lo que yo veía, ¿y por eso ya soy un criminal?" Reportera: "En el otro extremo, tenemos el portavoz de la empresa productora de AVATrix, quien hizo las siguientes declaraciones momentos después del Sr. Jefferson hacer las suyas..." Portavoz: "...y sean las imágenes captadas por una cámara externa, o por un robot, o por nuestros mismos sentidos, experiencias como AVATrix están diseñadas, orientadas y respaldadas por la ley para reproducirse única y exclusivamente en las mentes de las personas que pagaron por experimentarlas. Cualquier otra cosa, desde compartir la experiencia en tiempo real hasta compartirla posteriormente, lo consideramos una violación de nuestra propiedad intelectual." Reportera: "Sin embargo, un experto en la materia dice que el caso no es tan blanco y negro como aparenta a cada lado de las partes involucradas..." Experto: ",,,así que imaginen este escenario: Tú asistes a un concierto en donde conoces la mujer que eventualmente será tu esposa y con la cual crearás vida, ¿se debería declarar un delito que esta pareja en un futuro desee compartir esa experiencia con sus hijos, solo porque en el lugar en donde se conocieron estaban experimentando una obra protegida intelectualmente?, como dije anteriormente, la cosa no es tan clara, y acá habrá mucho por debatir. Yo iría tan lejos hasta decir que lo que surja de este caso impactará no solo la sociedad actual, sino que la evolución de la especie humana misma en el Universo." Reportera: "Así que ahí lo tienen, resumido en un par de minutos. ¿Y ustedes, qué opinan? Continúen con nosotros para ser parte de nuestra encuesta. Regresamos después de este breve mensaje publicitario sobre el nuevo iCellPhone..." Reflexión inspirada en este artículo, este otro, y este otro. Lee las otras Reflexiones en eliax... autor: josé elías |

|

|

|

|

|

viernes, noviembre 19, 2010

|

Una de los funcionalidades más útiles de los celulares GSM es que estos contienen un chip (el conocido "SIM"), y ese chip en teoría lo puedes sacar de tu celular e insertarlo en cualquier otro, lo que es bastante conveniente. Una de los funcionalidades más útiles de los celulares GSM es que estos contienen un chip (el conocido "SIM"), y ese chip en teoría lo puedes sacar de tu celular e insertarlo en cualquier otro, lo que es bastante conveniente.Pues eso es posible que lamentablemente llegue a su fin si los planes de la GSM Association (la encargada de estos estándares) dan frutos, pues la empresa está proponiendo un nuevo estándar que permitiría activar estos chips de forma remota. Esto, nos lo venderán a los consumidores como "una gran ventaja", pues "no tendríamos que ir a una tienda físicamente para instalar el chip en nuestros nuevo celular". Sin embargo, esto es todo un plan para restringir nuestras libertades. A continuación, lo que verdaderamente estoy seguro harán con esa tecnología... Primero, hoy día existe toda la tecnología disponible para hacer innecesario ir a una tienda física a activar un celular (por ejemplo, es posible hacerlo hoy día con iPhones comprados en EEUU), por lo que esa "nueva funcionalidad" es una simple excusa disfrazada. La razón de esta nueva modalidad es la de restringir que podamos mover el chip de un celular a otro, de modo que nos quedemos atados no solo a la misma empresa de telefonía móvil, sino que además esto les dará el poder a tales empresas para que nos obliguen a comprar nuevos equipos exclusivamente de parte de ellos (obviamente negarán que esa es su intención, pero al largo plazo, cuando vean el negocio, no dudo que así sería el escenario). Esto terminaría con el mercado de celulares a bajo costo obtenidos por vía de terceros, obligándonos a pagar el precio que nos pidan las empresas de telefonía móvil, y a diferencia de permitirnos ahorrar tiempo, esto nos hará el proceso más tedioso que antes. Si antes simplemente sacábamos el chip de nuestro celular viejo y lo insertábamos en uno nuevo que compramos en cualquier tienda (un proceso que dura un minuto y sin tener que llamar o avisar a nuestra empresa de telefonía), ahora vamos a tener que literalmente pedir permiso y autorización primero, para que nos permitan reactivar el chip en un nuevo equipo. Y es en esa llamada de autorización que ellos pueden darnos una excusa condescendiente como "por su seguridad, no permitirmos que traslade su chip SIM a otro celular, por lo que debe pasar por una de nuestras oficinas para obtener un equipo oficial y seguro". Ya están advertidos (y de corazón les digo que esta es una de esas veces en donde desearía equivocarme en mis predicciones acá en eliax). Nota: Ya se rumorea que Apple lanzará la nueva versión del iPhone 5 a mediados del próximo año con esta modalidad, particularmente para evitar que se vendan y compren iPhones desbloqueados, por lo que si nos llevamos de ese rumor, pueden estar seguros que esta tecnología tiene más posibilidades de llegar al mercado antes que después de lo que se imaginan... Fuente autor: josé elías |

|

|

|

|

|

lunes, noviembre 8, 2010

|

Ya que tenemos el iPhone 4 establecido en el mercado, es obvio mirar al siguiente paso, el Ya que tenemos el iPhone 4 establecido en el mercado, es obvio mirar al siguiente paso, el Antes de continuar leyendo noten algo: No dejen de comprar un iPhone 4 solo para esperar un Así que aquí van los rumores: Aparentemente, Apple ha estado contratando muchos expertos en la tecnología conocida como NFC (Near-Field Communications, o "Comunicación de Corto Alcance"), una tecnología bastante popular en Asia (por ejemplo, en Japón es posible pagar las entradas a los trenes y compras en varios lugares con esta tecnología) pero mayoritariamente desconocida en el resto del mundo. La idea de NFC es muy sencilla: Esta provee la capacidad de acercar dos dispositivos a muy corta distancia (dependiendo de la implementación, de entre unos pocos milímetros a unos pocos centímetros), e iniciar una comunicación automáticamente con esa acción. Así que por ejemplo, un Pero esto va más allá que pagos, pues por ejemplo esto podría utilizarse por la industria médica como una manera de obtener datos de un paciente (ejemplo: Llegas a un hospital, pasas tu iPhone por recepción, e inmediatamente obtiene tu historial médico, alergias que sufres, etc). Y según rumores, Apple planea llevar esto muchísimo más lejos, combinando NFC con computación remota. La idea es que futuras versiones del Macs (y quizás iPads, Apple TV, y asumo que todo el ecosistema de Apple) venga equipado con NFC, de modo que por ejemplo si sales de tu casa, y llegas a una oficina en donde tengan una Mac, tu simplemente tendrías que acercar tu iPhone a esa Mac, lo que automágicamente transformaría esa Mac en tu Mac personal de casa. Es decir, al acercar el iPhone (y me imagino, escribir una clave por motivos de seguridad), tu Mac se conectaría a un servicio de nube de Internet (como podría ser una versión mejorada de MobileMe) para obtener referencias a todos tus archivos y configuraciones de tu Mac remota, para de esa manera transformar la nueva Mac en una versión idéntica a la que tienes en tu casa. Así mismo el mismo iPhone podría contener datos de tu Mac remota para acelerar ese proceso (como podría ser, los marcadores de tus navegadores web, aplicaciones, documentos personales, etc). Y después, cuando termines de trabajar, simplemente caminas con tu iPhone, y en el momento que la Mac detecte que tu iPhone no está en rango de distancia, esta borraría todo tu ambiente personal de ella misma y la volvería a dejar en el mismo estado que la encontraste. No se ustedes, pero esto suena como una genial alternativa al Chrome OS, y no me sorprendería si Google en un futuro tomara prestado una página de Apple e implemente algo similar entre el Chrome OS y el Android OS. Otros escenarios que se me ocurren es que llegas a la casa de una amiga, sacas tu iPhone, lo acercas a un futuro Apple TV, y este automáticamente le da acceso temporal al Apple TV de tu amiga para que veas las películas que haz comprado y/o rentado por algún servicio de Apple (que sin duda será ofertado desde su nueva mega-granja de cientos de miles de servidores que entra en operación a finales de este año para fines aun sin revelar). Mientras tanto, recuerden que estos son simples rumores, sin embargo tengo que admitir que esto simplemente tiene mucho sentido, pues es obvio que Apple quiere hacer de su plataforma iOS algo universal en nuestras vidas, y no me sorprendería en lo absoluto (es más, lo he estado esperando como he predicho desde hace un tiempo en eliax) que Apple se adentre al negocio de pagos por Internet, utilizando como base su plataforma iTunes. El 2011 será un año bastante interesante, pues de ser esto cierto, esto podría tener un impacto bastante profundo en la sociedad como la conocemos... ¡Gracias Sergio por el enlace al rumor! Fuente de los rumores Actualizado: Este nuevo iPhone terminó llamándose el "iPhone 4S". autor: josé elías |

|

|

|

|

|

martes, octubre 26, 2010

|

|

Continuando con un aparentemente-eterno Modo de Baja Productividadtm, hoy los dejo con varias noticias breves:

1. Sony PSP Go y PSP 2 1. Sony PSP Go y PSP 2Ayer reporté por Twitter que el nuevo precio oficial del Sony PSP Go será de US$199 dólares, pero otra noticia jugosa para los fans de esta consola de video-juegos es que algunos desarrolladores de video-juegos ya están poniendo sus manos en prototipos del PSP 2, que supuestamente viene con una pantalla más grande y de alta definición, así como una superficie multi-táctil. Supuestamente lo veremos en tiendas en las navidades del próximo año 2011. fuente 2. VLC en iPhone y iPod Touch El venerable reproductor universal de media VLC recientemente fue hecho disponible en el iPad, y ahora acaba de salir una versión para el iPhone y iPod Touch. Noten que solo funciona en el iPhone 3GS, el iPhone 4, y las últimas dos generaciones del iPod Touch. Disponible en el App Store ahora mismo. 3. SDK y Simulador para BlackBerry PlayBook Si planeas desarrollar aplicaciones para el RIM BlackBerry PlayBook, la empresa acaba de anunciar un entorno de desarrollo y simulador del hardware para que inicies a trabajar lo antes posible. fuente  4. El crecimiento de Netflix 4. El crecimiento de NetflixSegún estudios, Netflix, la empresa que se ha consagrado como la líder en rentar películas por Internet (en particular en los EEUU, y lean mi predicción #41 para este año),ya consume el 20% del tráfico de Internet en los EEUU en los horarios principales de teleaudiencia. fuente Así mismo el CEO de la empresa reveló que Netflix ya es primariamente una empresa de renta de películas por Internet, y no tanto de rentas de DVDs por correo (que fue como se inició). Incluso han anunciado que iniciarán a vender planes de rentas de películas que no incluyen DVDs (alrededor de US$7 a US$9 dólares por todas las películas que puedas descargar). En resumen, pongas las empresas de rentas de películas de la vuelta de la esquina en la lista en extinción junto con el kiosco que vende los libros impresos...  5. The Pirate Bay en órbita 5. The Pirate Bay en órbitaEl grupo The Pirate Bay, que promueve el libre intercambio de información (que lamentablemente se transforma también, en este caso, en piratería de películas, canciones, libros y programas) ha anunciado que debido a que ninguna nación es amigable a alojar sus servidores de bitTorrent, que lo que planean hacer en un futuro es lanzar un satélite en órbita y conectarlo a Internet, ya que no existen regulaciones que eviten que operen desde el espacio exterior... fuente 6. Almacenamiento casero de 70 TeraBytes Cuando necesitas más espacio para tus películas, canciones y fotos, ¿qué haces? Por lo general comprar más discos duros, pero este hacker decidió construir su propio sistema de almacenamiento de 70TB, lo que le permite almacenar unas 24 millones de canciones mp3 o 70,000 videos descargados por Internet. Lo construyó con 60 discos, 40 ventiladores y un poco de madera... fuente  7. Nokia en picada, despidos 7. Nokia en picada, despidosNo solo se rumorea que la Fundación Symbian (la misma que provee de sistemas operativos a Nokia) cerrará próximamente sus puertas, sino que además Nokia anunció (en medio de unos buenos resultados en Q3 2010) que despedirá 1,800 empleados para "eficientizar" sus operaciones. fuente  8. Windows 8 en el 2012 8. Windows 8 en el 2012Según la división de los Países Bajos de Microsoft (y como reporté por Twitter hace un par de días, así como reporté en eliax el año pasado), podemos esperar la próxima versión de Windows, llamada sin sorpresas "Windows 8" en Octubre del 2012, es decir, dentro de exactamente 2 años. No se ofrecen detalles de la nueva versión, pero si observamos las tendencias del mercado creo que podemos asumir que tendrá un fuerte componente de integración con la Nube de Internet. fuente 9. MakerLegoBot, de LEGOs e imprime LEGOs Este si que es un hack curioso: Un hacker ha publicado instrucciones que te muestran como construir, con bloques de LEGO, una impresora que imprime objetos en 3D utilizando bloques de LEGO. El proyecto utiliza los Lego Mindstorms NXT. fuente Video de la impresora de LEGOs a continuación, en cámara rápida (enlace YouTube)... autor: josé elías |

|

|

|

|

|

domingo, octubre 24, 2010

|

Esto es algo que me han pedido desde hace mucho tiempo, y aquí por fin está. He subido la versión original de mi libro del 2001 "Máquinas en el Paraíso" al portal Issuu, lo que me permite ahora ponder incrustar el libro en eliax y así lo pueden leer directamente desde dentro de sus navegadores web, transformando sus navegadores en un lector de libros electrónicos. Esto es algo que me han pedido desde hace mucho tiempo, y aquí por fin está. He subido la versión original de mi libro del 2001 "Máquinas en el Paraíso" al portal Issuu, lo que me permite ahora ponder incrustar el libro en eliax y así lo pueden leer directamente desde dentro de sus navegadores web, transformando sus navegadores en un lector de libros electrónicos.Aparte de poder leerlo en este nuevo formato aquí, también lo podrán leer en la página oficial del libro acá en eliax (en donde podrán obtener información adicional sobre el libro). También recomiendo leer esta entrada anterior en eliax que les explica en un poco más de detalle el contenido de de este. Por ahora les digo que si les intrigan temas como La Singularidad Tecnológica, la robótica, Inteligencia Artificial, la nano-tecnología, la mecánica cuántica, la Teoría de la Relatividad, el futuro del Universo, y los últimos grandes avances científicos, que este libro lo disfrutarán, en particular ya que está deliberadamente escrito para que cualquier persona entienda estos temas de avanzada. ¡Espero que lo disfruten! Nota: Esta tecnología también funciona con dispositivos que no tengan Flash y que soporten HTML5 (como el iPad). En ese caso, visiten este enlace. autor: josé elías |

|

|

|

|

|

sábado, octubre 16, 2010

|

Según un artículo en DefenseTech, es posible que el primer ciber-asesinato haya ocurrido, y la víctima fue un jefe de la Mafia Italiana. Según un artículo en DefenseTech, es posible que el primer ciber-asesinato haya ocurrido, y la víctima fue un jefe de la Mafia Italiana.Según la fuente (y noten que no puedo confirmar la veracidad de esta historia, pero me lo encuentro curioso, interesante, y hasta probable que haya ocurrido), no hace mucho un jefe de la mafia en Italia fue baleado, pero sobrevivió al intento de asesinado por sus adversarios. Fue en ese momento en donde la mafia recurrió a un nuevo tipo de arma: un hacker. Según narran, el hacker violó los sistemas de seguridad del hospital en donde estaba internado el jefe baleado, y reprogramó el sistema que le indica a las enfermeras cuales medicinas deben administrarle a los pacientes, cambiado por completo el tipo de inyección a administrarle a este, lo que resultó en que pocas horas después el hombre muriera como reacción natural al nuevo fármaco inyectado. Según cuentan, el hacker posteriormente trató de cubrir sus huellas volviendo a poner en el sistema el tipo de medicina original que había que administrarle al paciente, para de esa manera hacer aparentar que lo que ocurrió fue un error de las enfermeras encargadas del paciente. De ser cierto esto, este sería quizás el primer caso conocido de ciber-asesinato de una persona por un hacker, y si no, deberían investigar más a fondo a esas enfermeras y sus posibles conexiones con la mafia... Lo importante de esta noticia sin embargo, sea verificada o no, es que esto es un escenario bastante real, y totalmente factible, y saca a la luz el hecho de que hoy día todo está interconectado por Internet, por lo que toda infraestructura es vulnerable a ataques con consecuencias posiblemente catastróficas. ¡Gracias al lector Camilo Navarro Meza por compartir la noticia en la Página de Fans Oficial de eliax en Facebook! Fuente de la noticia autor: josé elías |

|

|

|

|

|

sábado, octubre 2, 2010

|